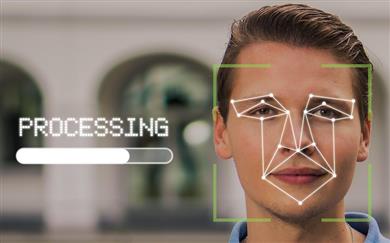

Za pridobitev dostopa do računov napadalci uporabljajo metode phishinga in socialnega inženiringa. Namen teh metod je prepričati uporabnike, da razkrijejo svoje verifikacijske kode ali varnostne PIN-kode.

Napadalci se predstavljajo kot Signalov klepetalni robot

Po opažanjih obveščevalnih služb se hekerji najpogosteje predstavljajo kot podporni klepetalni robot aplikacije Signal. V tej vlogi od uporabnikov zahtevajo posredovanje varnostnih kod. Poleg tega zlorabljajo funkcijo »povezane naprave« v aplikacijah Signal in Whatsapp, da pridobijo dostop do uporabniških računov.

Ko napadalcem uspe uspešno kompromitirati račun, lahko berejo dohodna sporočila, vključno s sporočili v skupinskih klepetih žrtev. Obveščevalne službe domnevajo, da so bili na ta način v okviru kampanje že pridobljeni občutljivi podatki. Napadalci pri tem izkoriščajo dejstvo, da se aplikaciji Whatsapp in – v še večji meri – Signal zaradi šifriranja »end-to-end« pogosto uporabljata kot komunikacijska kanala znotraj vladnih institucij in državnih organov. Prav zaradi tega sta ti aplikaciji posebej privlačni tudi za akterje, ki želijo pridobiti občutljive informacije.

Direktor nizozemske vojaške obveščevalne službe MIVD Peter Reesink je poudaril, da aplikacije za sporočanje, kot sta Signal in Whatsapp, kljub možnosti šifriranja »end-to-end« ne bi smele biti uporabljene kot kanali za prenos tajnih, zaupnih ali občutljivih informacij. Obveščevalne službe so hkrati pojasnile, da aplikaciji kot celoti nista bili kompromitirani, temveč so bili tarča napadov posamezni uporabniški računi.

Nikoli ne delite varnostnih kod!

Tako Signal kot Whatsapp poudarjata, da uporabniki svojih verifikacijskih ali SMS-kod nikoli ne smejo deliti z drugimi osebami. Podjetje Signal je posebej opozorilo, da njihova tehnična podpora nikoli ne zahteva takšnih kod – niti preko sporočil v aplikaciji, niti preko SMS-sporočil ali družbenih omrežij.

Vir: AIVD